詳解iOS開辟中Keychain的相干應用

1、Keychain 基本

依據蘋果的引見,IOS裝備中的Keychain是一個平安的存儲容器,可以用來為分歧運用保留敏感信息好比用戶名,暗碼,收集暗碼,認證令牌。蘋果本身用keychain來保留Wi-Fi收集暗碼,VPN憑證等等。它是一個SQLite數據庫,位於/private/var/Keychains/keychain-2.db,其保留的一切數據都是加密過的。

開辟者平日會願望可以或許應用操作體系供給的功效來保留憑證(credentials)而不是把它們(憑證)保留到NSUserDefaults,plist文件等處所。保留這些數據的緣由是開辟者不想用戶每次都要登錄,是以會把認證信息保留到裝備上的某個處所而且在用戶再次翻開運用的時刻用這些數據主動登錄。Keychain的信息是存在於每一個運用(app)的沙盒以外的。

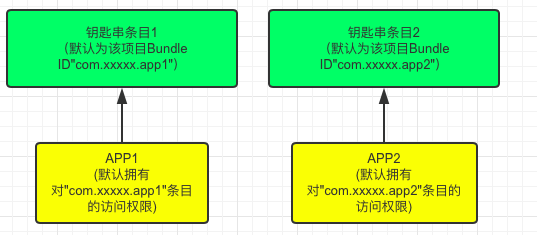

經由過程keychain Access groups可以在運用之間同享keychain中的數據。請求在保留數據到keychain的時刻指定group。把數據保留到keychain的最好辦法就是用蘋果供給的KeychainItemWrapper。可以到這下載例子工程。第一步就是創立這個類的實例。

KeychainItemWrapper *wrapper = [[KeychainItemWrapper alloc] initWithIdentifier:@”Password” AccessGroup:nil];

標識符(Identifier)在前面我們要從keychain中取數據的時刻會用到。假如你想要在運用之間同享信息,那末你須要指定拜訪組(Access group)。有異樣的拜訪組 的運用可以或許拜訪異樣的keychain信息。

KeychainItemWrapper *wrapper = [[KeychainItemWrapper alloc] initWithIdentifier:@”Account Number” accessGroup:@”YOUR_APP_ID_HERE.com.yourcompany.GenericKeychainSuite”];

要把信息保留到keychain中,應用 setObject:forKey: 辦法。在這裡, (id)kSecAttrAccount 是一個事後界說好的鍵(key),我們可以用它來保留賬號稱號。 kSecClass指定了我們要保留的某類信息,在這裡是一個通用的暗碼。kSecValueData可以被用來保留隨意率性的數據,在這裡是一個暗碼。

[wrapper setObject:kSecClassGenericPassword forKey:(id)kSecClass];

[wrapper setObject:@"username" forKey:(id)kSecAttrAccount];

[wrapper setObject:@"password"forKey:(id)kSecValueData];

[wrapper setObject:(id)kSecAttrAccessibleAlwaysThisDeviceOnly forKey:(id)kSecAttrAccessible];

kSecAttrAccessiblein變量用來指定這個運用適合須要拜訪這個數據。我們須要對這個選項特殊留意,而且應用最嚴厲的選項。這個鍵(key)可以設置6種值。

固然,我們應當相對不要應用kSecAttrAccessibleAlways。一個平安點的選項是kSecAttrAccessibleWhenUnlocked。有些選項是以 ThisDeviceOnly 開頭的,假如選中了這個選項,那末數據就會被以硬件相干的密鑰(key)加密,是以不克不及被傳輸到或許被其他裝備看到。即便它們供給了進一步的平安性,應用它們能夠不是一個好主張,除非你有一個更好的來由不許可數據在備份之間遷徙。

要從keychain中獲得數據,可以用 NSString *accountName = [wrapper objectForKey:(id)kSecAttrAccount];

鑰匙串中的條目稱為SecItem,但它是存儲在CFDictionary中的。SecItemRef類型其實不存在。SecItem有五類:通用暗碼、互聯網暗碼、證書、密鑰和身份。在年夜多半情形下,我們用到的都是通用暗碼。很多成績都是開辟人員測驗考試用互聯網暗碼形成的。互聯網暗碼要龐雜很多,並且比擬之下優勢寥若晨星,除非開辟Web閱讀器,不然沒需要用它。KeyChainItemWrapper只應用通用暗碼,這也是我愛好它的緣由之一。IOS運用很少將密鑰和身份存儲起來,所以我們在本書中不會評論辯論這方面的內容。只要公鑰的證書平日應當存儲在文件中,而不是鑰匙串中。

最初,我們須要在鑰匙串中搜刮須要的內容。密鑰有許多個部門可用來搜刮,但最好的方法是將本身的標識符賦給它,然後搜刮。通用暗碼條目都包括屬性kSecAttrGeneric,可以用它來存儲標識符。這也是KeyChainItemWrapper的處置方法。

鑰匙串中的條目都有幾個可搜刮的**屬性**和一個加密過的**值**。關於通用暗碼條目,比擬主要的屬性有賬戶(kSecAttrAccount)、辦事(kSecAttrService)和標識符(kSecAttrGeneric)。而值平日是暗碼。

解釋:

每個keyChain的構成如圖,全體是一個字典構造.

1.kSecClass key 界說屬於那一品種型的keyChain

2.分歧的類型包括分歧的Attributes,這些attributes界說了這個item的詳細信息

3.每一個item可以包括一個暗碼項來存儲對應的暗碼

2、Keychain操作

IOS中Security.framework框架供給了四個重要的辦法來操作KeyChain:

// 查詢

OSStatus SecItemCopyMatching(CFDictionaryRef query, CFTypeRef *result);

// 添加

OSStatus SecItemAdd(CFDictionaryRef attributes, CFTypeRef *result);

// 更新

KeyChain中的ItemOSStatus SecItemUpdate(CFDictionaryRef query, CFDictionaryRef attributesToUpdate);

// 刪除

KeyChain中的ItemOSStatus SecItemDelete(CFDictionaryRef query)

3、Keychain應用

引入Security包,引入文件 #import <Security/Security.h>

添加

- (IBAction)add:()sender {

(nameField.text.length > && passwordField.text.length > ) {

NSMutableDictionary* dic = [NSMutableDictionary dictionary];

[dic setObject:()kSecClassGenericPassword forKey:()kSecClass];

[dic setObject:nameField.text forKey:()kSecAttrAccount];

[dic setObject:[passwordField.text dataUsingEncoding:NSUTF8StringEncoding] forKey:()kSecValueData];

OSStatus s = SecItemAdd((CFDictionaryRef)dic, NULL);

NSLog(,s);

}

}

查找

- (IBAction)sel:()sender {

NSDictionary* query = [NSDictionary dictionaryWithObjectsAndKeys:kSecClassGenericPassword,kSecClass,

kSecMatchLimitAll,kSecMatchLimit,

kCFBooleanTrue,kSecReturnAttributes,nil];

CFTypeRef result = nil;

OSStatus s = SecItemCopyMatching((CFDictionaryRef)query, &result);

NSLog(,s);

NSLog(,result);

}

- (IBAction)sname:()sender {

(nameField.text.length >) {

NSDictionary* query = [NSDictionary dictionaryWithObjectsAndKeys:kSecClassGenericPassword,kSecClass,

nameField.text,kSecAttrAccount,

kCFBooleanTrue,kSecReturnAttributes,nil];

CFTypeRef result = nil;

OSStatus s = SecItemCopyMatching((CFDictionaryRef)query, &result);

NSLog(,s); NSLog(,result);

(s == noErr) {

NSMutableDictionary* dic = [NSMutableDictionary dictionaryWithDictionary:result];

[dic setObject:()kCFBooleanTrue forKey:kSecReturnData];

[dic setObject:[query objectForKey:kSecClass] forKey:kSecClass];

NSData* data = nil;

(SecItemCopyMatching((CFDictionaryRef)dic, (CFTypeRef*)&data) == noErr) {

(data.length)

NSLog(,[[[NSString alloc] initWithData:data encoding:NSUTF8StringEncoding] autorelease]);

}

}

}

}

修正

- (IBAction)update:()sender {

(nameField.text.length > && passwordField.text.length > ) {

NSDictionary* query = [NSDictionary dictionaryWithObjectsAndKeys:kSecClassGenericPassword,kSecClass,

nameField.text,kSecAttrAccount,

kCFBooleanTrue,kSecReturnAttributes,nil];

CFTypeRef result = nil;

(SecItemCopyMatching((CFDictionaryRef)query, &result) == noErr)

{

NSMutableDictionary* update = [NSMutableDictionary dictionaryWithDictionary:(NSDictionary*)result];

[update setObject:[query objectForKey:kSecClass] forKey:kSecClass];

[update setObject:[passwordField.text dataUsingEncoding:NSUTF8StringEncoding] forKey:kSecValueData];

[update removeObjectForKey:kSecClass];

TARGET_IPHONE_SIMULATOR

[update removeObjectForKey:()kSecAttrAccessGroup];

NSMutableDictionary* updateItem = [NSMutableDictionary dictionaryWithDictionary:result];

[updateItem setObject:[query objectForKey:()kSecClass] forKey:()kSecClass];

OSStatus status = SecItemUpdate((CFDictionaryRef)updateItem, (CFDictionaryRef)update);

NSLog(,status);

刪除

- (IBAction)del:()sender {

(nameField.text.length >) {

NSDictionary* query = [NSDictionary dictionaryWithObjectsAndKeys:kSecClassGenericPassword,kSecClass,

nameField.text,kSecAttrAccount,nil];

OSStatus status = SecItemDelete((CFDictionaryRef)query);

NSLog(,status); }

}

4、保留暗碼實例

來看一下應用keychain保留暗碼的例子:

@implementation WQKeyChain

+ (NSMutableDictionary *)getKeychainQuery:(NSString *)service {

return [NSMutableDictionary dictionaryWithObjectsAndKeys:

(__bridge_transfer id)kSecClassGenericPassword,(__bridge_transfer id)kSecClass,

service, (__bridge_transfer id)kSecAttrService,

service, (__bridge_transfer id)kSecAttrAccount,

(__bridge_transfer id)kSecAttrAccessibleAfterFirstUnlock,(__bridge_transfer id)kSecAttrAccessible,

nil];

}

+ (void)save:(NSString *)service data:(id)data {

//Get search dictionary

NSMutableDictionary *keychainQuery = [self getKeychainQuery:service];

//Delete old item before add new item

SecItemDelete((__bridge_retained CFDictionaryRef)keychainQuery);

//Add new object to search dictionary(Attention:the data format)

[keychainQuery setObject:[NSKeyedArchiver archivedDataWithRootObject:data] forKey:(__bridge_transfer id)kSecValueData];

//Add item to keychain with the search dictionary

SecItemAdd((__bridge_retained CFDictionaryRef)keychainQuery, NULL);

}

+ (id)load:(NSString *)service {

id ret = nil;

NSMutableDictionary *keychainQuery = [self getKeychainQuery:service];

//Configure the search setting

[keychainQuery setObject:(id)kCFBooleanTrue forKey:(__bridge_transfer id)kSecReturnData];

[keychainQuery setObject:(__bridge_transfer id)kSecMatchLimitOne forKey:(__bridge_transfer id)kSecMatchLimit];

CFDataRef keyData = NULL;

if (SecItemCopyMatching((__bridge_retained CFDictionaryRef)keychainQuery, (CFTypeRef *)&keyData) == noErr) {

@try {

ret = [NSKeyedUnarchiver unarchiveObjectWithData:(__bridge_transfer NSData *)keyData];

} @catch (NSException *e) {

NSLog(@"Unarchive of %@ failed: %@", service, e);

} @finally {

}

}

return ret;

}

+ (void)delete:(NSString *)service {

NSMutableDictionary *keychainQuery = [self getKeychainQuery:service];

SecItemDelete((__bridge_retained CFDictionaryRef)keychainQuery);

}

@end

@interface WQUserDataManager : NSObject

/**

* @brief 存儲暗碼

*

* @param password 暗碼內容

*/

+(void)savePassWord:(NSString *)password;

/**

* @brief 讀取暗碼

*

* @return 暗碼內容

*/

+(id)readPassWord;

/**

* @brief 刪除暗碼數據

*/

+(void)deletePassWord;

@end

#import "WQUserDataManager.h"

@implementation WQUserDataManager

static NSString * const KEY_IN_KEYCHAIN = @"com.wuqian.app.allinfo";

static NSString * const KEY_PASSWORD = @"com.wuqian.app.password";

+(void)savePassWord:(NSString *)password

{

NSMutableDictionary *usernamepasswordKVPairs = [NSMutableDictionary dictionary];

[usernamepasswordKVPairs setObject:password forKey:KEY_PASSWORD];

[WQKeyChain save:KEY_IN_KEYCHAIN data:usernamepasswordKVPairs];

}

+(id)readPassWord

{

NSMutableDictionary *usernamepasswordKVPair = (NSMutableDictionary *)[WQKeyChain load:KEY_IN_KEYCHAIN];

return [usernamepasswordKVPair objectForKey:KEY_PASSWORD];

}

+(void)deletePassWord

{

[WQKeyChain delete:KEY_IN_KEYCHAIN];

}

@end

完成一個簡略的界面,把設定的暗碼存起來,然後立刻讀取顯示出來看看後果

-(IBAction)btnAciton:(id)sender

{

[WQUserDataManager savePassWord:self.textfield.text];

self.label.text = [WQUserDataManager readPassWord];

}

【詳解iOS開辟中Keychain的相干應用】的相關資料介紹到這裡,希望對您有所幫助! 提示:不會對讀者因本文所帶來的任何損失負責。如果您支持就請把本站添加至收藏夾哦!